无为清净楼资源网 Design By www.qnjia.com

Proxmark3客户端(PM3)破解登录验证过程

=================================

前言:论坛有网友说之前9.几版本的软件连接不上了,那得安排下...

01.png

0X0000001

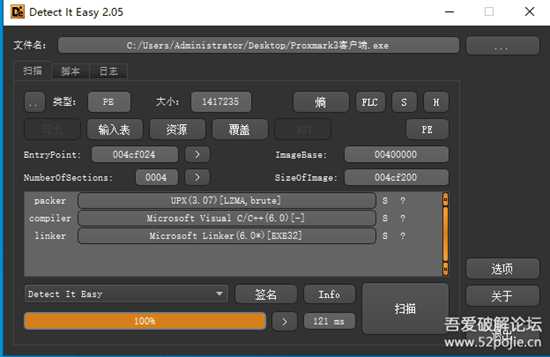

找到新版PM3的下载连接,南咒云连接: https://lanzouj.com/iBE4Zdcmpvi 下载并解压出来 通过软件分析

发现原IP为117.50.75.158:5600 无法访问,新版软件被改为49.233.32.20:5600,新版客户端版本号为5.3.8.9(上次破解直接把版本号改为9.3.8.0越过软件更新)。

02.png

0X0000002

Detect It Easy V2.5查壳为"UPX(3.07)[LZMA,brute]" 可ESP定律脱,也可脚本,(下文为带壳调试)。

03.png

0X0000003

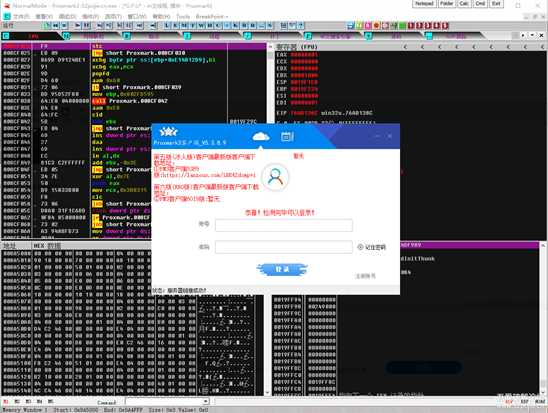

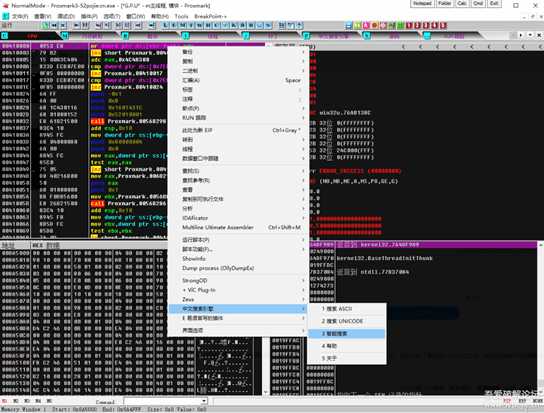

启动OD载入需要破解的客户端软件,开启后按 F9运行,让程序跑起来。

04.png

0X0000004

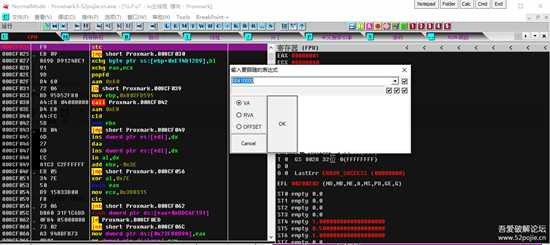

键盘按Ctrl+G 在【输入要跟随的表达式】下方框体输入00410000并点击OK执行(图1),你想去0041000我也不拦着你,高兴就好哦,然后停留在了(图2)。

05.png

06.png

0X0000005

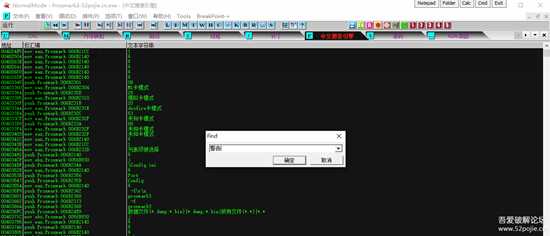

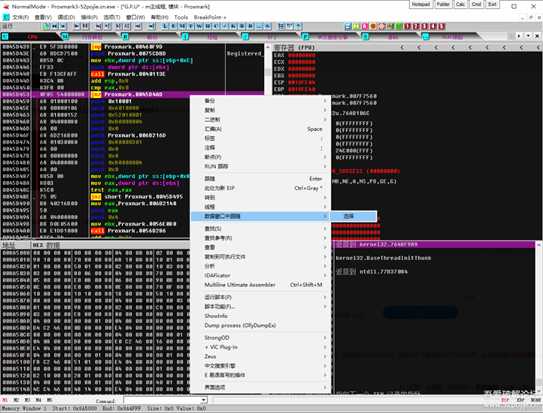

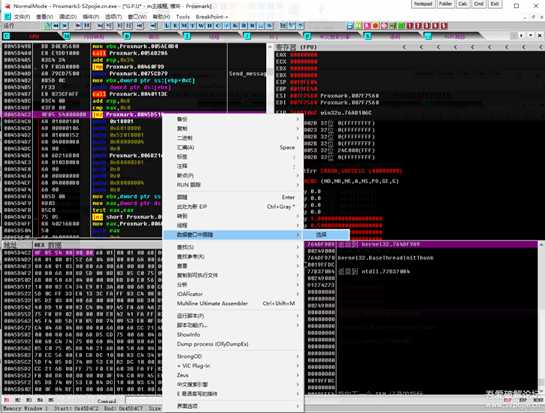

然后 鼠标右键单击【中文搜索引擎】-【智能搜索】确定执行搜索。

07.png

0X0000006

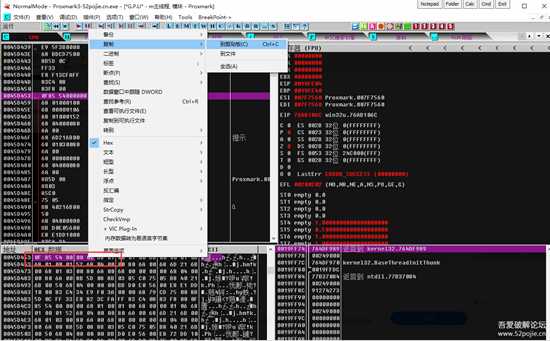

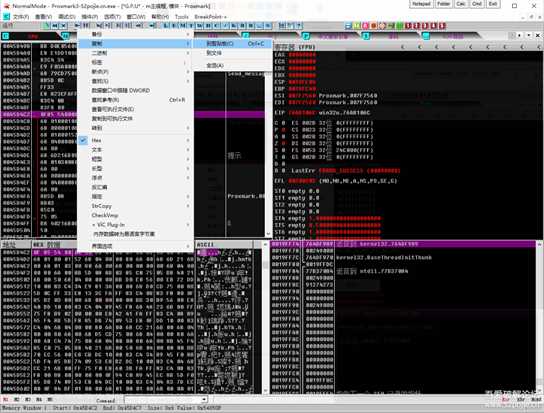

打开中文搜索引擎,按Ctrl+F 打开Find窗口,输入查找关键字“警告”(图1),共会搜索到3个警告,按B键切换下一个,找到第3个 警告 字符串

在它上方有明显的两个 提示 字符(图2)(之前逆向过这软件所以知道)。

08.png

09.png

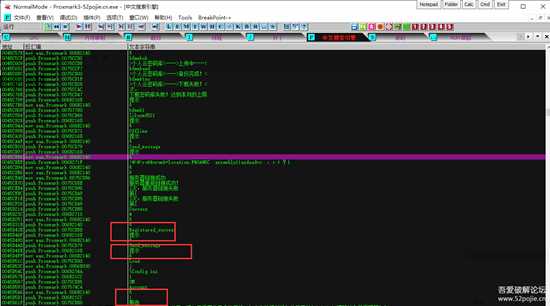

0X0000007

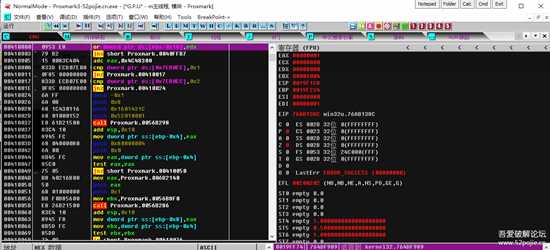

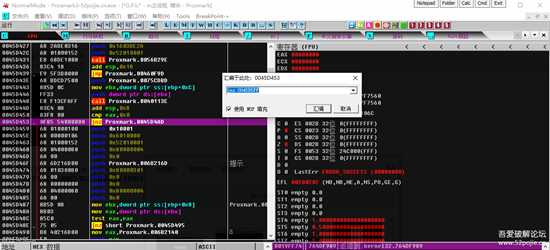

选中 警告上方的第一个 提示 ,双击进入【CPU窗口】,上拉鼠标可以看到提示上方 0045D453处有判断指令 jnz 0045D4AD 。

10.png

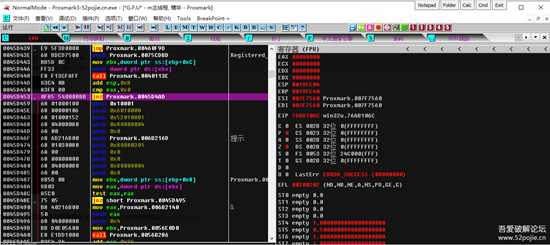

0X0000008

在地址 0045D453 指令 jnz 0045D4AD 处单击鼠标右键【数据窗口中跟随】-【选择】(图1),在下方的【HEX数据】窗口中鼠标右键【复制】到【剪切板】(图2),然后将数据粘贴到 记事本 备用。

11.png

12.png

0X0000009

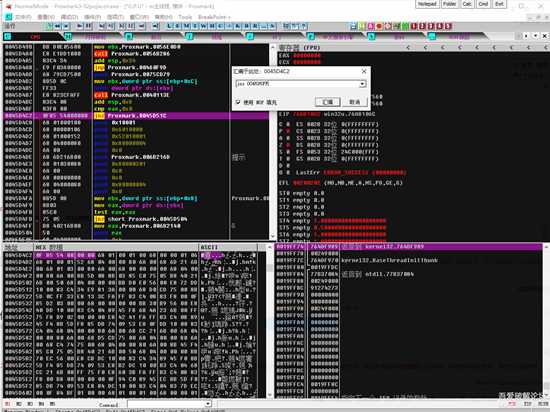

在地址 0045D453 指令 jnz 0045D4AD 处 单击鼠标右键选择【汇编】将指令改为 jnz 0045D5FF 。

在更改后单击鼠标右键【数据窗口中跟随】-【选择】,在下方的【HEX数据】窗口中鼠标右键【复制】到【剪切板】,然后将数据粘贴到 记事本 备用。

13.png

0X0000010

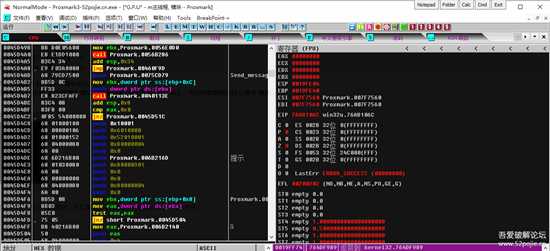

前面步骤中在【中文搜索引擎】看到 警告 字符上方有两个 提示 相隔很近,在汇编窗口下拉很快就会发现第二个 提示字符。

14.png

0X0000011

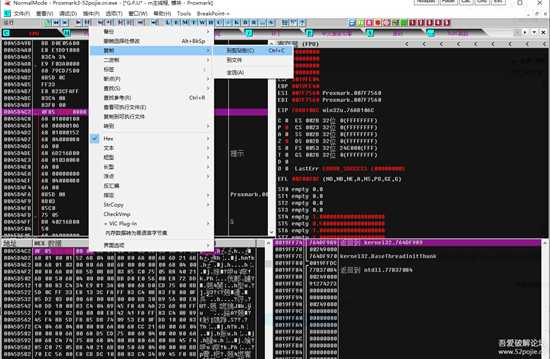

在地址 0045D4C2 指令 jnz 0045D51C 处单击鼠标右键【数据窗口中跟随】-【选择】(图1),在下方的【HEX数据】窗口中鼠标右键【复制】到【剪切板】(图2),然后将数据粘贴到 记事本 备用。

16.png

15.png

0X0000012

在地址 0045D4C2 指令 jnz 0045D51C 处 单击鼠标右键选择【汇编】将指令改为 jnz 0045D5FF 。(图1)

在更改后单击鼠标右键【数据窗口中跟随】-【选择】,在下方的【HEX数据】窗口中鼠标右键【复制】到【剪切板】(图2),然后将数据粘贴到 记事本 备用。

17.png

18.png

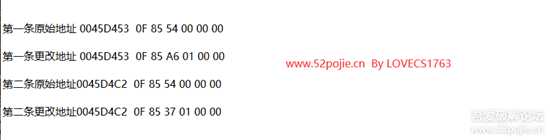

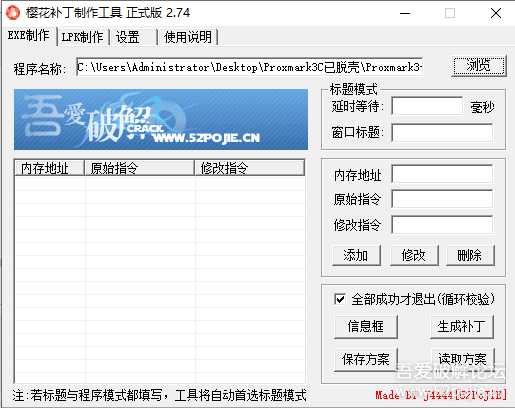

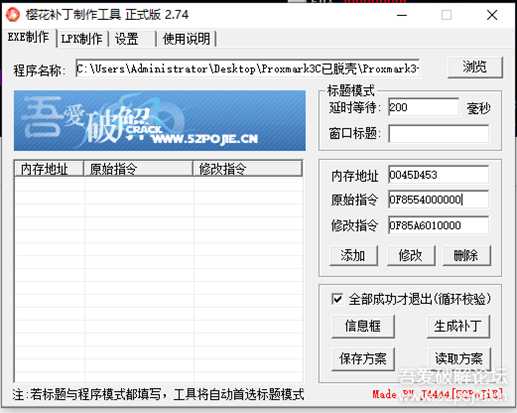

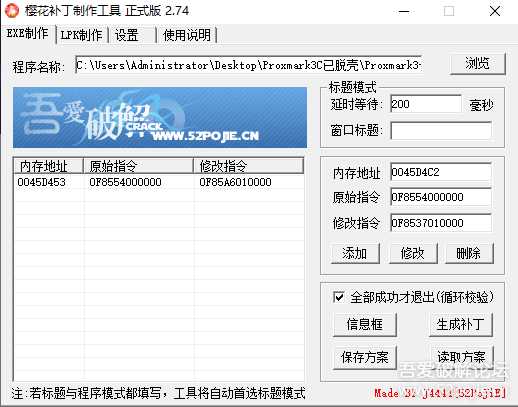

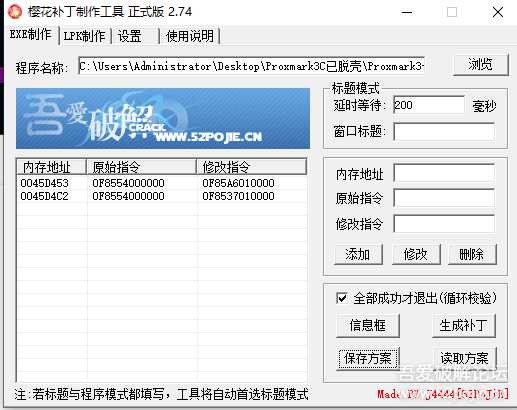

0X0000013记事本中就有4个地址(图1) ,打开樱花补丁工具【浏览】载入待打补丁程序(图2)。

19.png

20.png

0X0000014

在补丁工具界面内,延时等待 设置为200毫秒,窗口标题为空,将记事本内的4个地址 分别填入补丁工具 不能有空格,最后生成补丁。

21.png

22.png

23.png

0X0000015

运行补丁后,成功进入软件

24.png

0X000007B 最后效果

12345.gif

注意:樱花补丁属于HACK工具杀软会报威胁,

PM3 5.389端作者加壳未脱壳情况下会报毒,介意的别下。

补丁修复及PM35.3.89端

链接已修复20210114

Https://wwa.lanzouj.com/iz8dHe284cf

https://wwa.lanzouj.com/ijPAEe1yjeh

密码:6ozo

老表,码字排版不易, 觉得可行 可以评个分。。

2021-01-23 另外 某精神小伙 在尝试搞社工。。小伙子 你太年轻。你去医院回家了么?整些花里胡哨的 山东济南 内蒙呼伦贝尔的电话号码话说太假了。。。

--------------------------------------------------

123213.gif

无为清净楼资源网 Design By www.qnjia.com

广告合作:本站广告合作请联系QQ:858582 申请时备注:广告合作(否则不回)

免责声明:本站文章均来自网站采集或用户投稿,网站不提供任何软件下载或自行开发的软件! 如有用户或公司发现本站内容信息存在侵权行为,请邮件告知! 858582#qq.com

免责声明:本站文章均来自网站采集或用户投稿,网站不提供任何软件下载或自行开发的软件! 如有用户或公司发现本站内容信息存在侵权行为,请邮件告知! 858582#qq.com

无为清净楼资源网 Design By www.qnjia.com

暂无评论...

稳了!魔兽国服回归的3条重磅消息!官宣时间再确认!

昨天有一位朋友在大神群里分享,自己亚服账号被封号之后居然弹出了国服的封号信息对话框。

这里面让他访问的是一个国服的战网网址,com.cn和后面的zh都非常明白地表明这就是国服战网。

而他在复制这个网址并且进行登录之后,确实是网易的网址,也就是我们熟悉的停服之后国服发布的暴雪游戏产品运营到期开放退款的说明。这是一件比较奇怪的事情,因为以前都没有出现这样的情况,现在突然提示跳转到国服战网的网址,是不是说明了简体中文客户端已经开始进行更新了呢?

更新日志

2024年07月02日

2024年07月02日

- 群星2001-大宅门电视剧原声大碟[首版][WAV+CUE]

- 群星2001-芭啦芭啦樱之花电影原声带AVCD[香港首版][WAV+CUE]

- 群星2001-重回摇滚舞台·纪念薛岳逝世十周年演唱会2CD[引进版][WAV+CUE]

- 群星2001-林夕音乐词典2CD[香港首版][WAV+CUE]

- 《101系列 金声回忆 101 蔡琴》[WAV+CUE][3.23GB]

- 《101系列:True Legend 101 陈百强》[WAV+CUE][2.8GB]

- 《陈百强28CD合集》1979-1993 低速原抓[CUE+WAV][8.3G]

- 【蓝调摇滚】JohnHaydock-2024-StraightLineOnACurvedRoad(FLAC)

- 感受独特魅力《百万双钢琴演奏曲》5CD[WAV+CUE]

- 【古典音乐】安娜·莫福《咏叹调》美国版SACD[WAV+CUE]

- 《法拉利·汽车专用试音碟》名贵音响顶级黑胶金碟[CUE+WAV][478M]

- 群星《惠威试音碟5CD》顶级音质[CUE+APE][1.7G]

- 《101系列:百分百3CD 100首百分百经典金曲》[WAV+CUE][2.9GB]

- 群星.2004-《第八届广州国际高级音响展》HIFI珍藏版[APE+CUE]

- 红音堂《蔡琴往事系列》SQCD紫银合金5CD[wav]